网络环路

本文主要探讨网络环路的成因,危害以及预防

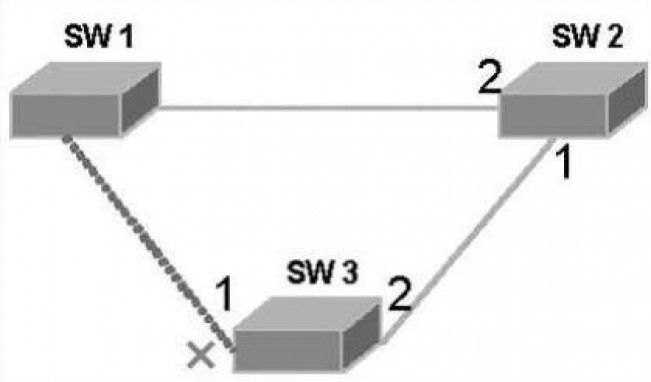

交换机之间多条网线导致环路

如图sw1/2/3 三个交换机形成一个环路,一个arp广播包从sw1出来到sw2,然后到sw3,再然后又从sw3回到sw1,形成一个环路,这个arp包会重复前面的传播过程进而导致这个包一直在三个交换机之间死循环,进而把三个交换机的CPU、带宽全部打满,整个网络瘫痪

对这种网络环路网络工程师们非常忌惮,因为一旦形成非常不好排查,并且整个网络瘫痪,基本上是严防死守。同时交换机也提供了各种功能(算法、策略)来自动检测网络环路并阻断网络环路。

比如上图中交换机能检测到虚线形成了环路,并自动把这个交换机口Down掉以阻止成环。

交换机对环路的阻断–STP(Spanning TreeProtocol)协议

STP协议的基本思想十分简单。大家知道,自然界中生长的树是不会出现环路的,如果网络也能够像一棵树一样生长就不会出现环路。于是,STP协议中定义了根桥(RootBridge)、根端口(RootPort)、指定端口(DesignatedPort)、路径开销(PathCost)等概念,目的就在于通过构造一棵自然树的方法达到裁剪冗余环路的目的,同时实现链路备份和路径最优化。用于构造这棵树的算法称为生成树算法SPA(Spanning TreeAlgorithm)。(摘自:http://network.51cto.com/art/201307/404013.htm)

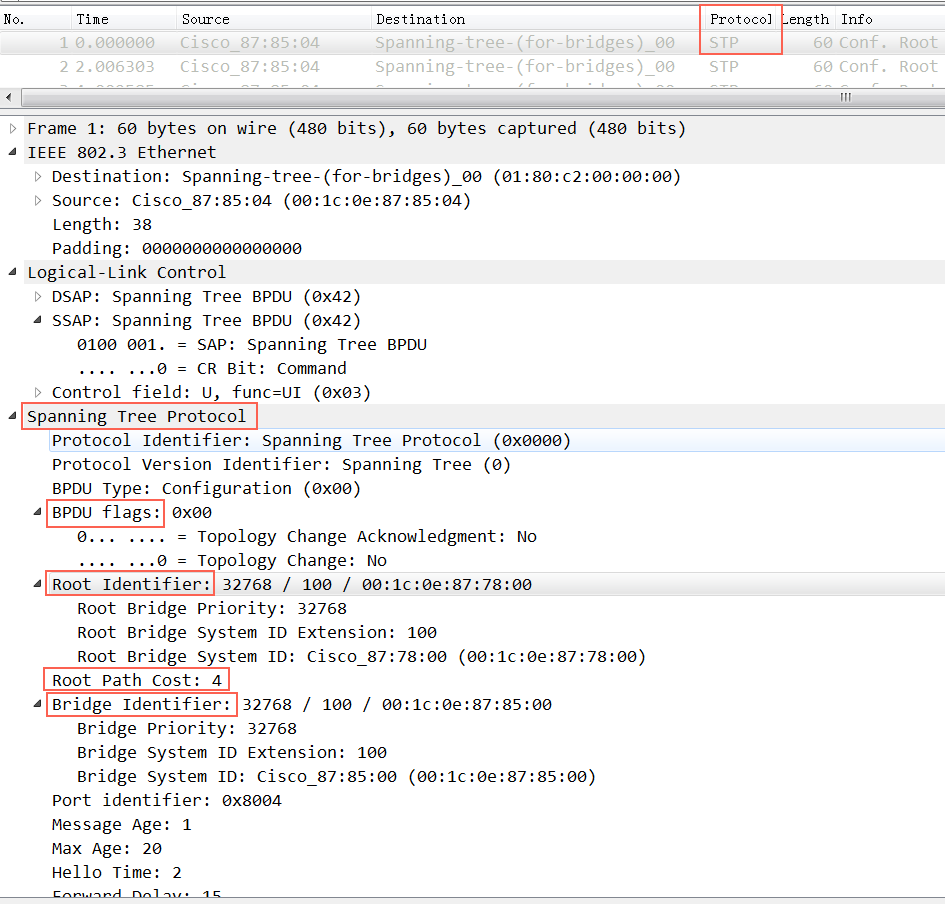

STP是通过BPDU的网络包来在交换机之间交换信息、判断是否成环

一个STP的Case

下图是抓到的STP网络包

STP协议的后果就是带宽效率低,所以出现了PVST、PVST+、RSTP、MISTP、MSTP,这些协议可能不同厂家的交换机都不一样,互相之间也不一定兼容,所以是否生效要以实际测试为准

用tcpdump抓取stp包

$ sudo tcpdump -vvv -p -n -i eth1 stp

tcpdump: listening on eth1, link-type EN10MB (Ethernet), capture size 65535 bytes

15:44:10.772423 STP 802.1d, Config, Flags [none], bridge-id 8000.MAC.8687, length 43

message-age 0.00s, max-age 20.00s, hello-time 2.00s, forwarding-delay 15.00s

root-id 8000.MAC, root-pathcost 0

15:44:12.768245 STP 802.1d, Config, Flags [none], bridge-id 8000.MAC8.8687, length 43

message-age 0.00s, max-age 20.00s, hello-time 2.00s, forwarding-delay 15.00s

root-id 8000.MAC, root-pathcost 0

15:44:14.766513 STP 802.1d, Config, Flags [none], bridge-id 8000.MAC.8687, length 43

message-age 0.00s, max-age 20.00s, hello-time 2.00s, forwarding-delay 15.00s

root-id 8000.MAC, root-pathcost 0

15:44:16.766478 STP 802.1d, Config, Flags [none], bridge-id 8000.MAC.8687, length 43

message-age 0.00s, max-age 20.00s, hello-time 2.00s, forwarding-delay 15.00s

root-id 8000.MAC, root-pathcost 0

15:44:18.767851 STP 802.1d, Config, Flags [none], bridge-id 8000.MAC.8687, length 43

message-age 0.00s, max-age 20.00s, hello-time 2.00s, forwarding-delay 15.00s

root-id 8000.MAC, root-pathcost 0

交换机上看到的STP

C4948-D2-08-36U#show run int g1/31

Building configuration...

Current configuration : 482 bytes

!

interface GigabitEthernet1/31

description to D2-9-09/10U-GWR730-eth1

switchport access vlan 270

switchport mode access

switchport port-security maximum 50

switchport port-security

switchport port-security aging time 2

switchport port-security violation restrict

switchport port-security aging type inactivity

switchport port-security aging static

storm-control broadcast level 20.00

spanning-tree portfast

spanning-tree bpduguard enable

spanning-tree guard root

end

SDN或者说OVS对网络环路的影响

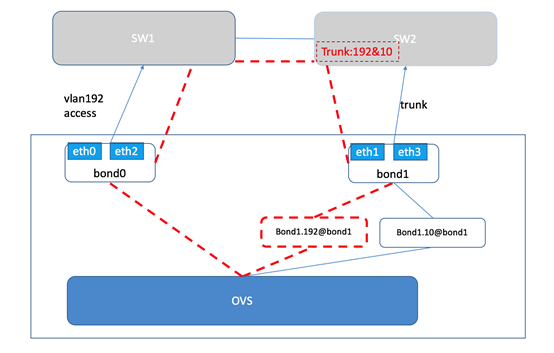

前面讨论的都是硬件交换机之间的网络环路以及硬件交换机对这些环路的处理,那么在SDN和OVS的场景下有没有可能成环呢? 成环后硬件交换机能不能检测到,或者软交换机自己能否检测到并阻止这些环路呢?

来看一个OVS场景下的成环Case

上图中红色虚线部分组成了一个环路,是为了组成环路而人为构造的场景,同时发现OVS只支持STP算法,打开也没有用,因为OVS和硬件交换机之间没法通过BPDU来协商判断环路(物理交换机丢掉了硬件交换机的BPDU包)。

也就是在硬件网络环境固定的情况下,我们可以在Linux环境下鼓捣出来一个网络环路,同时让Linux所在的物理二层网络瘫痪掉(好屌)

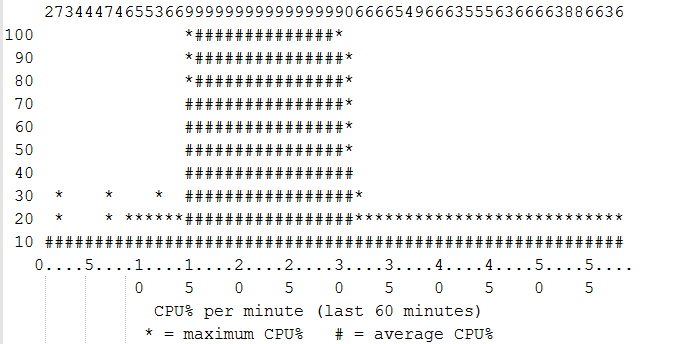

在这种网络环路下后果

- 整个二层网络瘫痪,所有交换机CPU 100%,带宽100%

- 连接在交换机上的所有服务器SYS CPU飙升到 30%左右(没有啥意义了,服务器没法跟外部做任何交流了)

交换机的CPU状态:

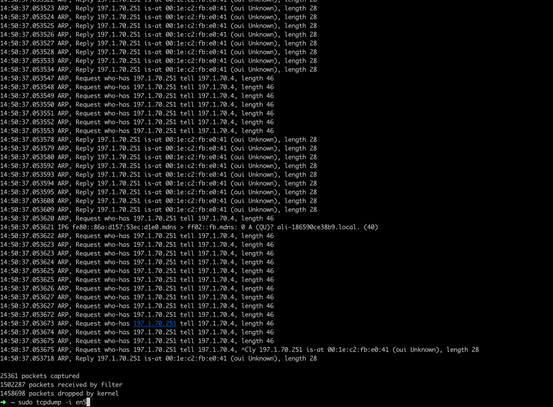

成环后抓到的arp广播风暴网络包(实际我只发了一个arp包):

其它网络环路

- 直接把两个交换机用两根网线连接起来就是个环路

- 拿一根网线两头连接在同一个交换机的两个网口上(短路) 2006年的一个Case: https://www.zhihu.com/question/49545070,不过现在的交换机基本上都能识别这种短路

- 两个交换机之间做bond失败,导致环路或者三角形(三角形的话会导致多个网口对应同一个mac地址,进而导致这个mac地址网络不通,三角形不会形成网络风暴)